관련 영상

포인트, 기프티콘, 코인의 환류 구조

10년 전에도 한국에서는 대형 포털을 중심으로 대규모 ID·비밀번호 유출 사고가 있었고, 그 여파로 다양한 2차 피해가 발생했다. 특히 포인트, 기프티콘, 간편 구매처럼 계정만 탈취해도 바로 금전화할 수 있는 서비스들은 실제로 큰 타격을 받았다.

당시에도 피해는 컸다. 하지만 지금 돌아보면, 그 시기의 공격은 오늘날처럼 하나의 수익형 운영 구조로까지 보이지는 않았다.

지금은 다르다. 유출된 계정정보는 더 이상 로그인 시도용 목록이 아니다. 그것은 ATO(Account Takeover)의 출발점이 되고, 포인트·기프티콘·상품권 같은 stored-value 자산의 탈취로 이어지며, 그 수익은 다시 다른 공격을 가능하게 하는 자금으로 순환될 수 있다.

내가 이 문제를 다시 보게 된 이유도 여기에 있다. 단순히 로그인 브루트포스가 늘었다는 차원의 이야기가 아니었다. 국내 서비스를 대상으로 한 차단 요청, 로그인 시도 로그, 게시판 스팸 흔적, 텔레그램 유도 계정, 그리고 선불유심 모집 정황을 함께 보다 보니, 개별 사건들이 따로 존재하는 것이 아니라 서로 연결된 운영 흔적처럼 보이기 시작했다.

이 글에서 정리하는 관찰과 피벗 결과는 공개 리포지토리인 PointPivot에 계속 축적하고 있다. 글보다 더 구체적인 조사 메모, IOC, 클러스터 정리는 그 저장소에서 확인할 수 있다.

이 문제의식은 최근 한국의 현실 맥락과도 맞닿아 있다. 서울경제 보도에 따르면 대규모 개인정보 유출 이후 명의도용방지서비스 엠세이퍼(Msafer)의 가입제한서비스 이용은 2023년 123만여 건에서 2025년 11월 2009만여 건으로 16배 이상 늘었다. 일요시사 보도는 2025년 통신분쟁조정 신청이 2123건으로 역대 최대였고, 이 가운데 명의도용 관련 분쟁이 217건이었다고 전했다. BJC저널이 소개한 SBS 보도상 기사는 ‘가전 구독’ 내구제 대출 사기가 2030 사회초년생을 겨냥해 반복되고 있다고 지적한다. 이 자료들이 곧바로 동일한 단일 조직을 입증하는 것은 아니지만, 적어도 유출 정보의 재사용과 명의도용 기반 수익화가 한국 사회에서 충분히 큰 문제로 번지고 있음을 시사한다.

개별 사건이 아니라 연결된 운영 흔적

예를 들어 어떤 IP는 계정 탈취 시도 맥락에서 처음 보인다. 그런데 그 IP나 인접 대역, 혹은 같은 운영 흔적을 가진 다른 회선을 따라가 보면, 국내 웹사이트 게시판에 반복적으로 선불유심, 급전, 소액대출류의 스팸을 남기고, 텔레그램 핸들로 사람을 유도하고, 특정 닉네임과 홍보 패턴을 공유하는 경우가 나타난다.

글로벌 평판 서비스에는 거의 기록이 없는데도, 국내 검색과 반복 피벗을 통해 보면 동일하거나 유사한 운영 주체의 흔적이 드러난다.

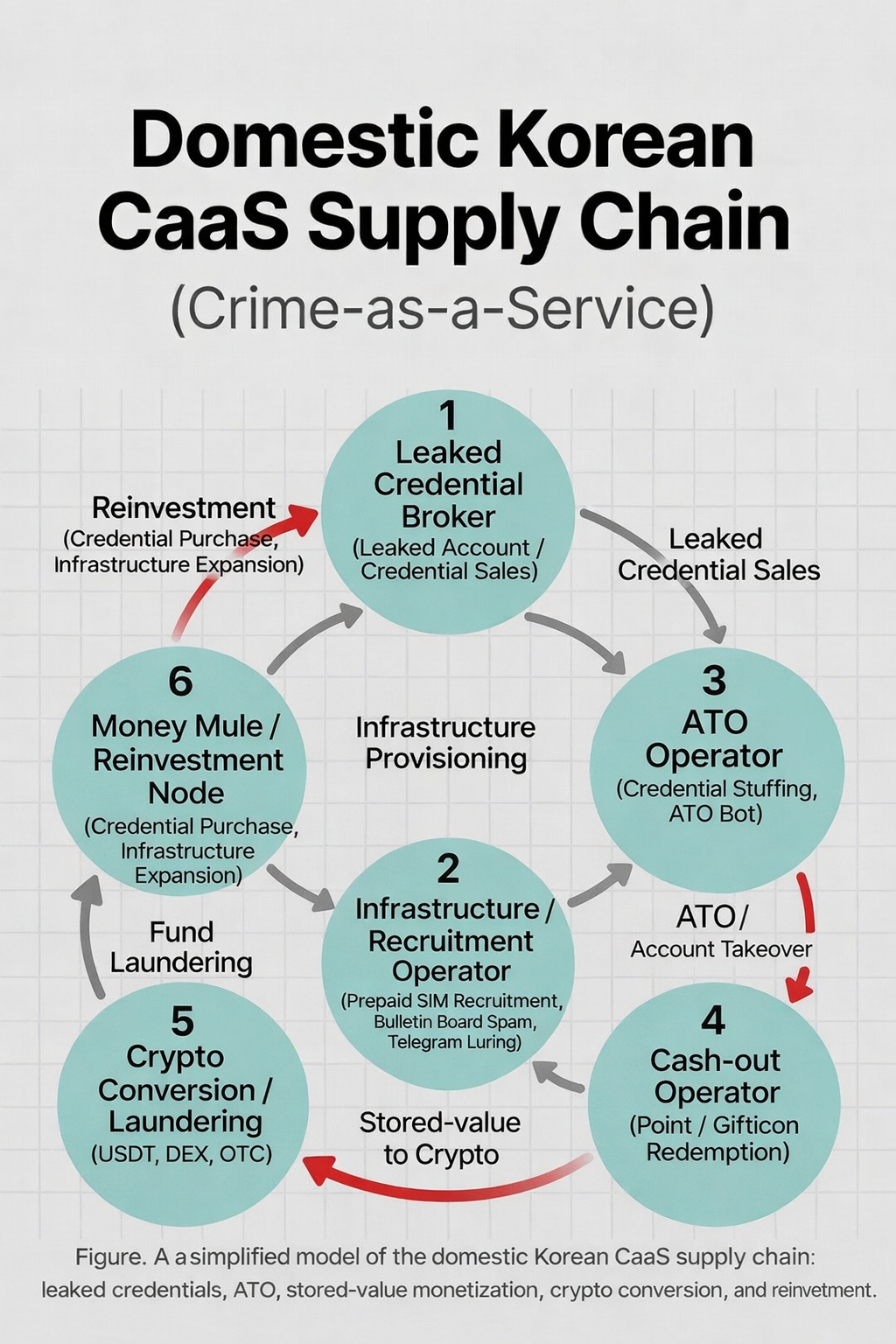

이 지점에서 나는 이 구조를 단순한 스팸이나 일회성 계정 탈취로 보기 어렵다고 생각하게 됐다. 오히려 각 단계가 느슨하게 분업된, 일종의 한국형 범죄 서비스 공급망에 더 가까워 보인다. 유출 계정은 조달되고, 공격 인프라는 확보되며, 탈취한 자산은 현금화되고, 그 수익은 다시 다음 공격을 준비하는 데 재투입된다.

한 사람이 모든 것을 직접 수행한다기보다, 필요한 자원과 역할이 분리된 채 연결되어 움직이는 구조에 가깝다.

코인은 왜 중요한가

여기서 코인은 단순한 배경이 아니다. 내가 보기에는 코인이 이 구조를 단발 범행에서 반복 가능한 운영 모델로 바꿔주는 핵심 축이다.

탈취한 포인트와 상품권은 현금화될 수 있고, 그 자금은 다시 가상자산으로 전환되어 이동·보관·분배되기 쉬워진다. 그리고 그렇게 모인 자금은 다시 유출 계정 구매, 프록시와 VPS 확보, 자동화 도구 운영, 통신수단 조달 같은 공격 인프라에 재투입될 수 있다.

즉, 코인은 단순한 출금 수단이 아니다.

탈취 자산을 다음 공격의 운영비로 바꿔주는 환류 장치에 가깝다.

이 과정을 도식화하면, 유출 계정 조달부터 ATO, 포인트·기프티콘 현금화, 가상자산 전환, 그리고 재투자까지가 하나의 순환 고리처럼 이어진다. 아래 Figure A는 그 흐름을 단순화한 것이다. 문제는 개별 공격이 아니라, 이 환류 구조 자체가 공격을 계속 가능하게 만든다는 점이다.

Figure A. A simplified model of the domestic Korean CaaS supply chain: leaked credentials, ATO, stored-value monetization, crypto conversion, and reinvestment.

10년 전과 지금의 차이

이 점이 10년 전과 지금의 가장 큰 차이일지도 모른다. 예전에도 계정은 털렸고 2차 피해도 있었다. 하지만 지금은 그 피해가 끝나는 것이 아니라, 다음 공격을 위한 자본으로 다시 돌아간다.

그 순간 계정 탈취는 일회성 절도가 아니라 스스로를 재생산하는 운영 구조가 된다.

왜 한국에서는 더 잘 작동하는가

또 하나 중요한 점은, 이 구조가 한국적 특수성 위에서 작동한다는 사실이다. 한국은 포인트, 기프티콘, 모바일 상품권, stored-value 서비스가 매우 발달해 있고, 계정 하나만 탈취해도 금전적 가치로 연결되는 경우가 많다.

동시에 선불유심, 명의도용, 커뮤니티 게시판 스팸, 텔레그램 유도 같은 로컬한 맥락은 글로벌 평판 서비스가 잘 포착하지 못한다. AbuseIPDB에 보이지 않는다고 해서 깨끗한 인프라라고 단정할 수 없는 이유가 여기에 있다.

그래서 오늘날의 크리덴셜 스터핑은 예전처럼 유출 계정 목록을 한번 돌려보는 공격으로 보기 어렵다. 그것은 계정 탈취를 통해 stored-value 자산을 빼내고, 그 수익을 다시 인프라에 재투입하며, 필요하면 명의도용이나 부정 개통 정황과도 맞물릴 수 있는 수익형 운영 모델의 입구일 수 있다.

왜 CAPTCHA만으로는 부족한가

이 관점에서 보면 CAPTCHA 강화만으로는 부족하다. CAPTCHA는 로그인 페이지 한곳의 마찰을 높일 수는 있다. 하지만 공격자가 이미 유출 계정 목록을 확보하고, 자동화 인프라와 수익화 경로, 자금 순환 구조까지 분리해 운영한다면, CAPTCHA는 그 구조 전체를 멈추지 못한다.

이 문제는 이전에 정리한 CAPTCHA 우회 PoC와 방어 전략에서도 비슷하게 다뤘다. 그 글에서는 Playwright, Whisper, LLM 에이전트를 조합해 유료 API 없이 100% 로컬 환경에서 오디오 CAPTCHA를 자동 처리하는 흐름을 재현했고, DOM 난독화가 더 이상 충분한 방어가 아니라는 점을 정리했다. 같은 글에서 인용한 연구에 따르면 reCAPTCHA 오디오 챌린지는 오래전에도 평균 5.42초, 85.15% 정확도로 풀린 사례가 보고됐다. CAPTCHA는 필요한 마찰일 수는 있어도, 그것만으로는 계정 탈취 이후의 수익화와 재투자 구조까지 끊어내지 못한다.

결국 필요한 것은 로그인 방어 하나가 아니라 행위망 전체를 보는 시선이다. 유출 계정의 재사용 여부, 비정상 로그인 탐지, 포인트·상품권 전환 패턴, 명의도용 및 부정 개통 정황, 텔레그램 유도형 모집 흔적, 주거용 회선과 VPS의 역할 분담, 그리고 그 뒤에 있는 자금 순환 구조까지 함께 봐야 한다.

중요한 것은 개별 IP를 하나씩 신고하는 것이 아니라, 그 뒤에 있는 운영 모델을 읽어내는 일이다.

특히 VPS 대역은 글로벌 서비스에서도 자주 등장하는 익명 인프라다. 국내 공격에서 반복적으로 나타나는 VPS 공급자·ASN 대역을 정리한 anonymous-vps 레포지토리에서 관련 데이터를 확인할 수 있다.

결론

예전의 계정 탈취가 ‘훔치는 문제’였다면, 지금의 계정 탈취는 코인을 매개로 스스로를 재생산하는 범죄 운영 구조에 더 가깝다.